Rootkit Detection

Una delle innumerevoli minacce per i sistemi informatici prende il nome di Rootkit.

L’obiettivo di questa tipologia di malware, è quello di alterare il comportamento del Sistema Operativo. In sostanza, alcune tipologie di rootkit, modificano aree chiave del kernel per nascondere la propria posizione e alcuni determinati elementi (file, processi in esecuzione, connessioni di rete, indirizzi di memoria, ecc.), rendendoli difficili da rilevare.

Data la gravità del rischio per la sicurezza rappresentato da questo malware, è necessario uno strumento come NOX, in grado di monitorare sistemi, a intervalli di tempo regolari, prima che vengano infettati. Il rilevamento tramite questa piattaforma, risulta essenziale perché consente di tenere traccia di tutte le operazioni compiute all’interno dei sistemi target monitorati. Inoltre l’analisi dei file di log è una via essenziale per verificare e scoprire eventuali intrusioni nei sistemi informatici.

La funzionalità in grado di segnalare e generare questi log è: Policy Control, permettendo di rilevare minacce come i rootkit, andando a confrontare i risultati restituiti dal Sistema Operativo con quelli ottenuti tramite determinate system-call. Se si rileva una discrepanza sul sistema, NOX risulterà in grado di generare un allarme.

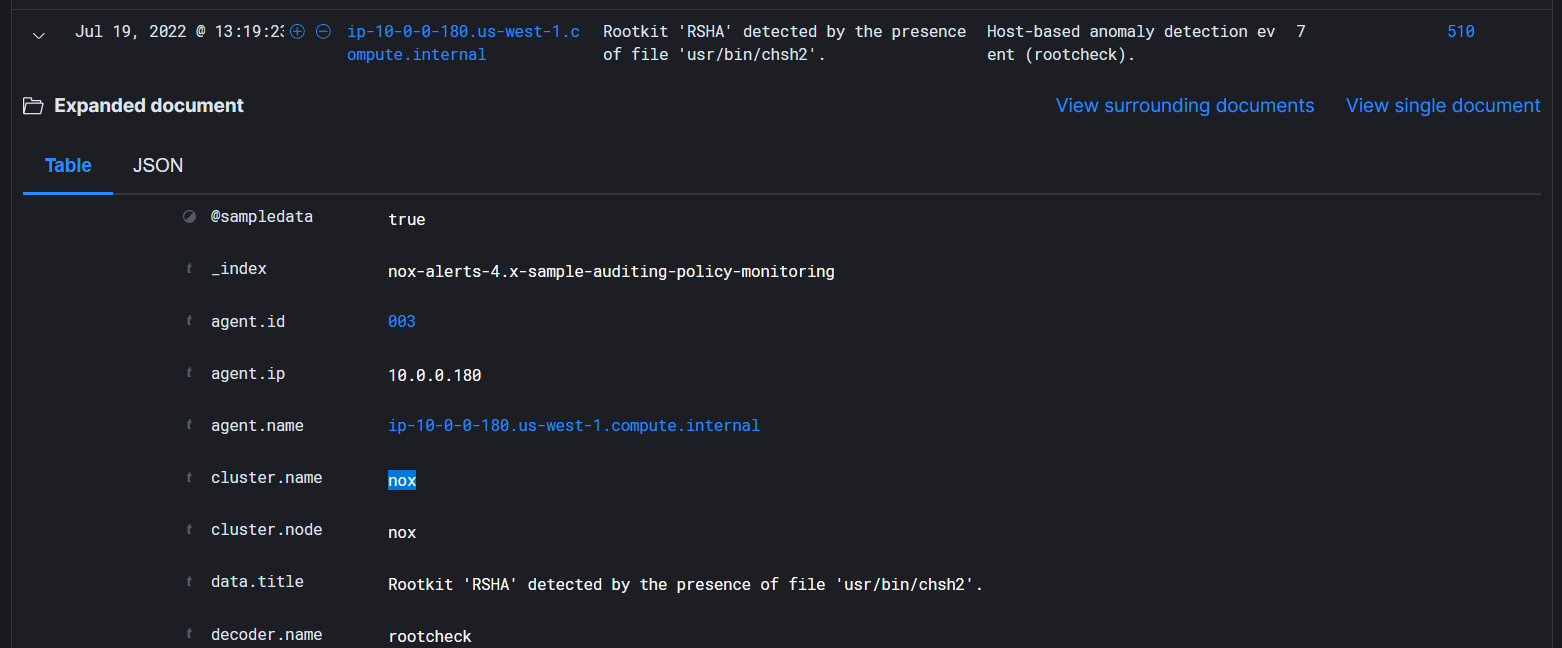

Un esempio di evento generato da NOX relativo a questo articolo, è il seguente:

- Rootkit ‘RSHA’ detected by the presence of file ‘usr/bin/chsh2’